La première chose que les chefs d’entreprise doivent savoir, c’est que les cybercriminels sont d’astucieux gens d’affaires.

Autrefois, la cybercriminalité était réservée à d’habiles pirates informatiques. Les attaques étaient limitées par le nombre restreint de personnes en mesure de les perpétrer ainsi que par la capacité de ses rares individus à poursuivre leurs actes malveillants à long terme.

Hélas, cette époque est révolue – nous sommes entrés dans l’ère des contrats à la demande.

Les pirates habiles sont toujours actifs, mais ils gagnent désormais de l’argent (beaucoup en plus!) en vendant les outils dont les apprentis cybercriminels ont besoin pour réussir à pirater les gens et les entreprises.

Aujourd’hui, tout peut être acheté sous forme de service. Le meilleur exemple? Les logiciels en tant que service (SaaS). Auparavant, nous déboursions d’importantes sommes pour acheter des licences à perpétuité, tandis que, maintenant, tout est vendu… à la demande. Or, ce même modèle permet à quiconque de se procurer le nécessaire pour commettre des cyberattaques. Et la cible principale de ces assaillants, ce sont les entreprises de taille moyenne.

Articles de blogue

VOICI LES PRINCIPAUX POINTS QUE TOUS LES CHEFS D’ENTREPRISE DEVRAIENT RETENIR DES PLUS RÉCENTS RAPPORTS DE MICROSOFT :

L’économie de la cybercriminalité prend de l’ampleur

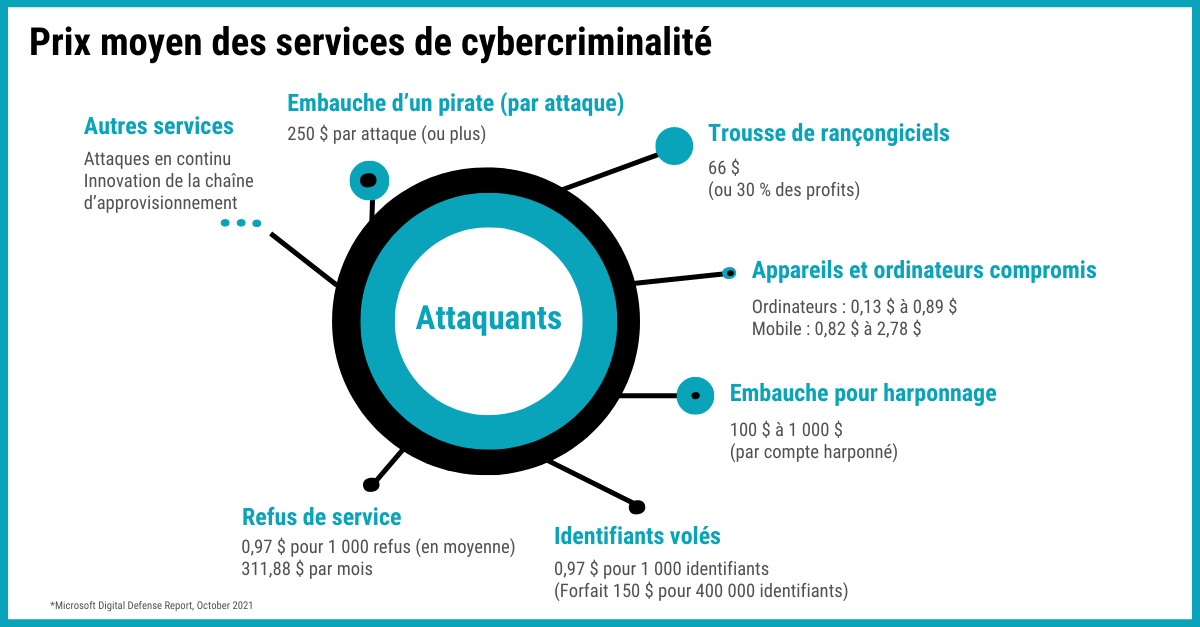

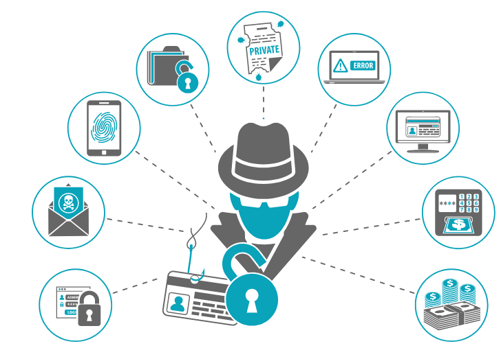

Les cybercriminels sont ultra motivés parce qu’ils savent qu’ils peuvent gagner énormément d’argent à vos dépens. Autrefois, seuls les pirates informatiques les plus habiles représentaient un risque pour votre entreprise. Désormais, il est possible d’acheter tous les outils nécessaires pour réussir une cyberattaque presque aussi facilement qu’un lunch.

Les pirates amateurs peuvent se tourner vers une chaîne d’approvisionnement en pleine croissance pour se procurer des trousses de cyberattaques, des outils d’hameçonnage, des renseignements personnels volés, des listes personnalisées de victimes potentielles et plus encore. Les cybercriminels ont même créé leurs propres programmes de loyauté! Ils offrent tous les éléments requis pour réussir une attaque en échange d’un pourcentage des sommes volées.

Bref, il n’est plus nécessaire de posséder des connaissances ou des habiletés avancées pour réussir une cyberattaque. S’inspirant du principe des contrats à la demande, les plus doués des pirates offrent carrément des forfaits tout compris, puis récoltent tranquillement les fruits du travail des apprentis cybercriminels.

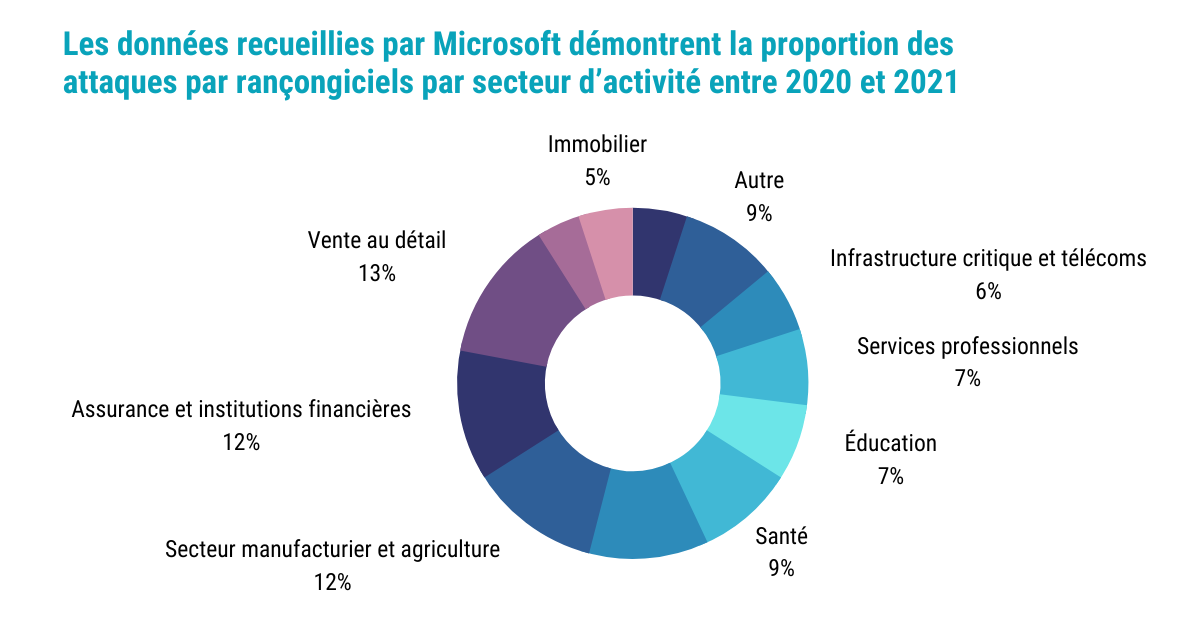

Le secteur des rançongiciels est en pleine expansion

Le modèle des contrats à la demande a principalement pris de l’ampleur dans le secteur des attaques par rançongiciels – la plus grande cybermenace qui guette les chefs d’entreprise d’aujourd’hui. Des milliers de compagnies ont été la proie de ce type d’attaque et elles ne sont pas seules. En mai 2022, le Costa Rica a déclaré l’état d’urgence à la suite d’une vaste attaque par rançongiciel qui a frappé ses organismes gouvernementaux.

Lors d’une attaque par rançongiciel, un assaillant prend en otage votre entreprise en déployant un logiciel malveillant qui crypte et vole vos données. C’est ce qui lui permet ensuite d’exiger une importante rançon. En 2021, le montant moyen exigé par les pirates a grimpé jusqu’à plus de 200 000 $ – pas si mal comme retour sur investissement pour des gens qui se sont procuré leurs trousses de rançongiciels à moins de 100 $.

La plupart des chefs d’entreprise ont du pif quand il s’agit de reconnaître des menaces commerciales. Malheureusement, ce flair n’est pas aussi efficace lorsqu’il s’agit d’attaques par rançongiciel. Selon les données recueillies par Microsoft, près de 97 % des spécialistes de ce type de cybercrime peuvent infiltrer une entreprise en moins de quatre heures. Et, bien sûr, ils peuvent très bien travailler à l’extérieur des heures d’ouverture habituelles.

Votre identité est à vendre

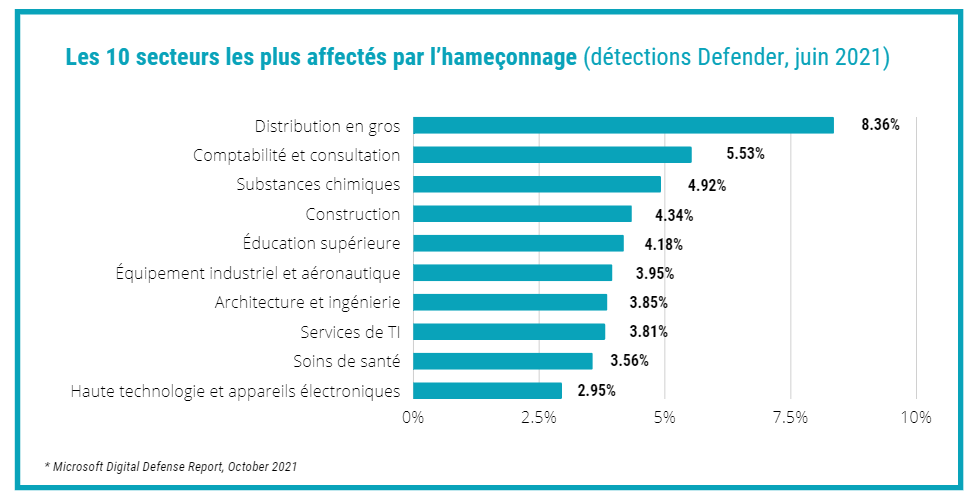

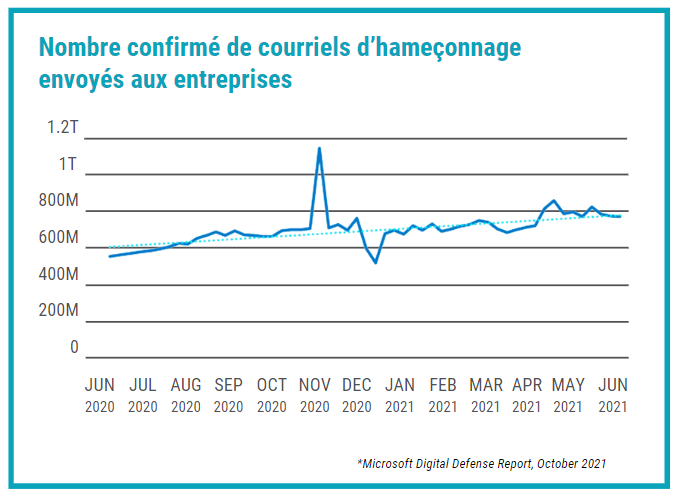

L’hameçonnage représente toujours une menace sérieuse pour les entreprises de taille moyenne qui n’ont pas de protocoles de sécurité adéquats – incluant la formation continue du personnel – en place. D’ailleurs, les attaques par hameçonnage sont de plus en plus sophistiquées, automatisées et faciles à perpétrer.

Il existe des réseaux entiers de cybercrime organisé qui se spécialisent en ce qu’on appelle les « fraudes du président ». Le personnel qui n’a pas été formé peut facilement être floué par des pages de connexion très réalistes qui enregistrent les identifiants afin de les utiliser lors d’attaques ou de les vendre. Il suffit de peu pour que vos équipes alimentent, sans même le savoir, les listes de victimes potentielles de nouvelles données, de renseignements personnels ou d’information sur votre entreprise.

Les identifiants volés sont une véritable mine d’or pour les cybercriminels. Pourquoi pirater un réseau quand on peut simplement s’y connecter? Un seul identifiant volé peut permettre à un pirate informatique motivé d’accéder à des données client sensibles, à des renseignements financiers ou à toute autre information confidentielle.

De plus, il se peut très bien que vous ne vous aperceviez pas immédiatement que ces identifiants ont été volés. Pendant ce temps, plusieurs choses peuvent arriver :

- Le pirate peut créer un compte supplémentaire garantissant un accès permanent à votre réseau, puis « louer » cet accès à quiconque est prêt à payer.

- Les identifiants de valeur moindre peuvent être ajoutés à des listes vendues en bloc sur le web clandestin.

- Le pirate peut infiltrer votre réseau et envoyer des messages malveillants à vos contacts afin de les ajouter à des listes de victimes potentielles ou de recueillir d’autres types de données qui serviront à mener une attaque de plus grande envergure.

Comme les trousses de rançongiciels, les outils d’hameçonnage peuvent facilement être trouvés sur le web clandestin. Quiconque souhaite perpétrer une cyberattaque peut acheter un forfait tout compris pouvant entraîner d’importantes pertes pour votre entreprise.

La cybercriminalité est politique (même si vous n’avez rien avoir avec ce domaine)

Les dernières années ont été marquées par le changement rapide du paysage géopolitique. Les conflits internes ou entre différents pays ont ouvert la voie à de nouvelles opportunités pour les acteurs étatiques – des organisations cybercriminelles qui sont appuyées par des gouvernements étrangers. Celles-ci sont généreusement financées et capables de coordonner des attaques hautement sophistiquées.

Un nombre record de menaces provenant d’acteurs étatiques ont été identifiées depuis le début de la pandémie de COVID-19, dont plusieurs proviennent de la Russie, de la Corée du Nord, de la Chine et de l’Iran. Même la nature des attaques a évolué; l’hameçonnage et les tours de force sont toujours communs, mais l’espionnage numérique est devenu l’objectif principal de ces cybercriminels politiques.

Les organisations gouvernementales telles que les entités diplomatiques ou de défense sont, bien entendu, particulièrement vulnérables à ce type de cyberattaque. Cependant, les acteurs étatiques ne se limitent pas aux gouvernements étrangers. Microsoft a aussi observé une hausse du nombre d’attaques perpétrées contre les entreprises de services essentiels comme les compagnies d’électricité, les établissements d’éducation supérieure, les institutions financières, les cabinets d’avocats, les organismes de recherche en médecine et les établissements de soins de santé. Ces types d’organisation sont surtout ciblés pour leur proximité avec le gouvernement ainsi que pour leur capacité à payer les rançons exigées… ce qui permet de financer encore plus d’attaques dirigées contre l’infrastructure essentielle!

L’internet des objets est un facteur de risque majeur

Les cybercriminels peuvent s’attaquer à tous les appareils dotés dʼune connexion internet, pas seulement à vos ordinateurs de bureau et portables. Dans certains lieux de travail, ces appareils peuvent être des télés connectées ou des systèmes de sécurité intelligents. Ailleurs, l’internet des objets peut inclure des pièces d’équipement essentielles pouvant entraîner des conséquences désastreuses si compromises.

L’un des cas les plus célèbres de ce type de cyberattaque est l’intrusion dans le réseau informatique d’une station de traitement des eaux à Oldsmar, un village de 15 000 personnes situé en Floride. Profitant de la faiblesse du système SCADA de l’usine – un système de contrôle utilisé pour gérer l’équipement industriel –, les pirates ont réussi à empoisonner l’eau en augmentant dramatiquement sa concentration d’hydroxyde de sodium. Heureusement, un employé a constaté l’intrusion et a été en mesure d’intervenir manuellement avant que quiconque soit affecté.

Les cybercriminels peuvent accéder sans autorisation à tout système connecté, incluant les caméras de sécurité, l’équipement médical et les systèmes de contrôle industriels. Plus les entreprises sont connectées, plus elles deviennent vulnérables aux cyberattaques dévastatrices.

La cybercriminalité est un secteur prolifique

S’appuyant sur des données réelles analysées quotidiennement par les équipes de sécurité de Microsoft, ces rapports démontrent à quel point les cybercriminels sont désormais structurés et organisés. Comme vous, ils dirigent une entreprise. Contrairement à vous, ils ne respectent pas les règles.

Êtes-vous une proie facile pour les réseaux de cybercriminalité bien organisés? Un immense pourcentage d’entreprise n’a ni les protocoles adéquats en place pour bloquer les attaques ni l’expertise pour savoir par où commencer. Il faut l’avouer : les pirates d’aujourd’hui connaissent bien leur cible.

Enfin, il y a un dernier élément des rapports de Microsoft que tous les chefs d’entreprise qui évoluent dans le monde post-pandémique doivent retenir. À moins que votre entreprise requière la présence physique de votre personnel, le télétravail fait sans doute partie de votre réalité. Plusieurs compagnies ne sont toujours pas complètement de retour en présentiel. D’autres ne comptent pas retourner au bureau du tout.

Le télétravail ou le travail hybride sont d’importants facteurs de risque qui ouvrent la porte aux cyberattaques. Si votre entreprise s’est empressée d’implanter des politiques de travail à distance au début 2020, il se peut que vous ayez créé des brèches de sécurité qui pourraient être découvertes par un pirate informatique à tout moment. Dans l’article intitulé Comment le travail hybride a augmenté la vulnérabilité des entreprises, nous explorons les risques de cybersécurité créés par nos nouveaux environnements de travail ainsi que les solutions pour les éviter.

À PROPOS DE BULLETPROOF

Possédant des bureaux partout dans le monde, Bulletproof est une entreprise appartenant au groupe GLI avec des décennies d’expérience en TI, en cybersécurité et en conformité. Bulletproof travaille avec des industries de toutes tailles, mettant à profit sa vaste expérience afin de gérer les risques et améliorer les processus, les systèmes et les infrastructures de ses clients.

Bulletproof a été nommée Partenaire de sécurité mondial Microsoft en 2021 pour son excellence dans l’innovation et le déploiement de solutions de sécurité de bout-en-bout.

Bulletproof est également membre de l’Association de sécurité intelligente de Microsoft (MISA).

Partenaire de sécurité Microsoft de l’année en 2021

Lauréat dʼun prix Impact à 5 reprises

Membre de l’Association de sécurité intelligente de Microsoft

Centre des opérations de sécurité (SOC) ultramoderne fonctionnant 24/7

Des utilisateurs sur six continents font confiance à Bulletproof pour la protection de leurs données, de leurs appareils et de leurs personnes.

Profitez de lʼexpertise Bulletproof

Nous sommes là pour vous aider à résoudre vos problèmes informatiques et de sécurité complexes.

Contactez-nous à l'aide de ce formulaire et nous vous mettrons en contact avec un expert de Bulletproof.